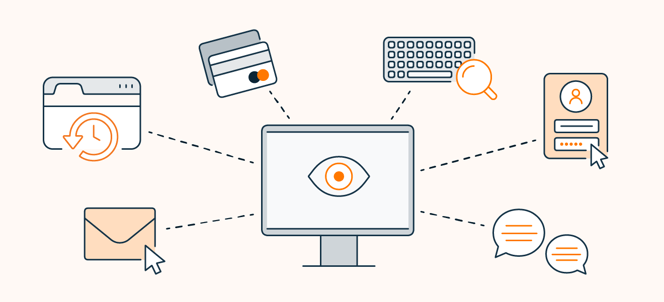

Você pode estar sendo espionado! Veja como descobrir se rastreiam seu teclado

Você pode estar sendo espionado! Veja como descobrir se rastreiam seu teclado

Imagine abrir seu computador para mais um dia comum de trabalho ou navegação na internet. Você checa emails, acessa suas contas bancárias, conversa com amigos e realiza compras online. Tudo parece normal, mas e se cada tecla que você pressiona estiver sendo secretamente registrada? Keyloggers são programas silenciosos que fazem exatamente isso: capturam cada caractere digitado sem alertar a vítima. Diferente de outros tipos de malware que travam seu sistema ou exibem anúncios irritantes, os keyloggers preferem permanecer nas sombras, coletando suas informações mais sensíveis enquanto você segue sua rotina digital normalmente.

A gravidade desse problema não pode ser subestimada. A cada dia, milhares de pessoas têm suas senhas, dados bancários e conversas privadas expostas por esses programas espião. O mais alarmante é que muitas vítimas só descobrem a invasão quando já é tarde demais — quando percebem movimentações estranhas em suas contas ou quando informações privadas vazam na internet. A boa notícia é que existem maneiras eficazes de identificar se seu computador está comprometido.

Neste artigo, você aprenderá a reconhecer os sinais da presença de keyloggers, descobrirá ferramentas práticas para detectá-los e conhecerá os métodos mais eficientes para remover completamente essas ameaças do seu sistema. Não deixe sua privacidade digital nas mãos de invasores — siga o guia completo e proteja seus dados agora mesmo.

Você também pode gostar dos artigos abaixo:

Seu celular está ouvindo suas conversas? Descubra com este teste simples

O que é LiDAR e como ele transforma celulares e carros autônomos

O que são keyloggers e como funcionam?

Os keyloggers são ferramentas de monitoramento que registram cada tecla pressionada no teclado. Existem dois tipos principais: os de software e os de hardware. Os keyloggers de software são programas maliciosos instalados no computador sem seu conhecimento, frequentemente disfarçados como arquivos legítimos ou embutidos em downloads aparentemente inofensivos. Já os keyloggers de hardware são dispositivos físicos conectados entre o teclado e o computador ou embutidos em cabos USB falsos.

O funcionamento básico é simples: cada tecla pressionada é capturada e armazenada em um arquivo de log. Posteriormente, esse arquivo é enviado ao atacante por email, upload para um servidor remoto ou acesso direto ao computador. Os dados capturados podem incluir senhas de banco, números de cartão de crédito, mensagens privadas e qualquer outra informação digitada.

Alguns keyloggers mais avançados utilizam técnicas de criptografia para esconder os dados capturados e evitar detecção por antivírus. Outros podem incluir funcionalidades adicionais como captura de tela, gravação de microfone ou webcam, tornando-os ferramentas completas de espionagem digital.

A cada ano, as técnicas de disseminação desses programas se tornam mais sofisticadas. Em 2025, vemos um aumento alarmante de keyloggers distribuídos através de emails de phishing, aplicativos falsos e até mesmo em extensões de navegador aparentemente inofensivas.

Sinais de que seu computador pode estar infectado

Identificar a presença de um keylogger pode ser desafiador, mas alguns sinais podem indicar que seu sistema está comprometido:

- Desempenho lento inexplicável: Se seu computador estava funcionando normalmente e subitamente ficou lento, especialmente ao digitar, isso pode indicar um keylogger consumindo recursos do sistema.

- LED do disco rígido piscando constantemente: Atividade incomum de disco, especialmente quando você não está executando programas que exigem muita escrita em disco, pode significar que um keylogger está salvando os registros de teclas.

- Atrasos na digitação: Um atraso entre pressionar uma tecla e o caractere aparecer na tela pode indicar que um programa está interceptando suas teclas.

- Alertas do firewall: Notificações sobre programas tentando acessar a internet, especialmente aqueles com nomes estranhos ou genéricos, podem ser keyloggers tentando enviar dados.

- Emails enviados sem seu conhecimento: Alguns keyloggers enviam os logs por email, então mensagens na pasta “Enviados” que você não reconhece podem ser um sinal.

- Arquivos de texto misteriosos: A presença de arquivos de texto com nomes aleatórios, especialmente em pastas temporárias ou do sistema, pode indicar logs de keylogger.

Vale ressaltar que nenhum desses sinais isolados é prova definitiva de um keylogger. Muitos problemas legítimos de software ou hardware podem causar sintomas semelhantes. Por isso, é importante realizar verificações mais específicas.

Verifique os processos em execução no seu sistema

A primeira etapa prática para identificar keyloggers é verificar os processos em execução no seu computador. No Windows, isso pode ser feito através do Gerenciador de Tarefas, enquanto no macOS, usa-se o Monitor de Atividade.

No Windows:

- Pressione Ctrl+Shift+Esc para abrir o Gerenciador de Tarefas

- Clique na aba “Processos” ou “Detalhes” (dependendo da versão do Windows)

- Procure por processos desconhecidos ou suspeitos, especialmente aqueles com nomes genéricos como “svc.exe”, “system32.exe” ou nomes aleatórios

- Verifique quais processos estão consumindo recursos mesmo quando você não está usando ativamente o computador

Alguns dos keyloggers comerciais conhecidos incluem Spyera, HoverWatch, TiSPY, iKeyMonitor e XNSPY. Contudo, dificilmente você verá esses nomes diretamente no Gerenciador de Tarefas, pois eles geralmente se disfarçam com nomes de sistema ou genéricos.

No macOS:

- Abra o Monitor de Atividade a partir da pasta Aplicativos > Utilitários

- Clique na aba “CPU” para ver os processos ativos

- Observe os processos desconhecidos ou aqueles que consomem CPU ou memória de forma incomum

- Preste atenção especial a processos com privilégios de administrador sem razão aparente

Ao encontrar um processo suspeito, pesquise o nome na internet para verificar se é um componente legítimo do sistema ou um possível malware. Não encerre processos do sistema aleatoriamente, pois isso pode causar instabilidade.

Examine os aplicativos instalados no seu computador

Outra forma de descobrir keyloggers é verificar a lista de aplicativos instalados no seu dispositivo. Muitos programas maliciosos aparecem na lista de aplicativos, embora frequentemente com nomes disfarçados.

No Windows:

- Acesse Configurações > Aplicativos > Aplicativos instalados

- Organize a lista por data de instalação para identificar programas recentes que você não se lembra de ter instalado

- Procure por aplicativos com nomes genéricos como “System Service”, “System Monitor” ou nomes aleatórios

- Verifique aplicativos de fabricantes desconhecidos ou com descrições vagas

No macOS:

- Abra a pasta Aplicativos e verifique programas desconhecidos

- Verifique também a pasta LaunchAgents dentro das bibliotecas do sistema e do usuário, onde muitos malwares se instalam para iniciar automaticamente

Ao identificar um aplicativo suspeito, não o desinstale imediatamente. Primeiro, pesquise sobre ele para confirmar se é realmente malicioso. Alguns keyloggers são componentes de pacotes de software legítimos, como programas de controle parental ou monitoramento corporativo.

Use ferramentas antivírus para detecção de malware

Um bom antivírus ou anti-malware é essencial para detectar e remover keyloggers. O Windows Defender, incluído no Windows 10 e 11, oferece proteção básica, mas você pode considerar soluções mais específicas.

- Execute uma verificação completa do sistema com seu antivírus atual

- Considere usar ferramentas especializadas como Malwarebytes, que é particularmente eficaz na detecção de programas espião

- Utilize escaneamentos online como ESET Online Scanner ou F-Secure Online Scanner para obter uma segunda opinião

- Ative a proteção em tempo real para prevenir futuras infecções

Lembre-se que alguns keyloggers são classificados como “ferramentas de monitoramento” ao invés de malware por alguns antivírus, especialmente aqueles comercializados como software de controle parental ou monitoramento de funcionários. Isso significa que nem todos os antivírus os detectarão automaticamente.

Para uma detecção mais confiável, mantenha seu software de segurança atualizado e execute verificações regulares. Se você suspeita fortemente da presença de um keylogger, mas seu antivírus não encontra nada, experimente usar mais de uma ferramenta, pois diferentes programas de segurança têm diferentes bases de dados de ameaças.

Verifique conexões de rede suspeitas

Muitos keyloggers precisam enviar os dados capturados para o atacante, o que significa que eles estabelecem conexões de rede. Verificar essas conexões pode ajudar a identificar atividades suspeitas.

- No Windows, abra o Prompt de Comando como administrador e digite

netstat -b - Este comando mostrará todas as conexões ativas e os programas associados a elas

- Procure por conexões estabelecidas por programas desconhecidos ou suspeitos

- Verifique endereços IP estrangeiros ou portas não padrão

Ferramentas como Wireshark ou GlassWire podem fornecer análises mais detalhadas do tráfego de rede, ajudando a identificar padrões suspeitos de comunicação. Fique atento principalmente a conexões recorrentes em horários específicos, que podem indicar o momento em que o keylogger envia os dados coletados.

Inspecione o hardware conectado ao seu computador

Os keyloggers de hardware são dispositivos físicos instalados entre o teclado e o computador. Embora menos comuns que os de software, são mais difíceis de detectar por meio de antivírus ou verificações de sistema.

- Examine todos os cabos e conexões do teclado até o computador

- Procure por dispositivos pequenos ou adaptadores estranhos entre o teclado e a CPU

- Verifique se há cabos USB-C ou USB incomuns ou que pareçam ter sido alterados

- Em ambientes corporativos ou públicos, seja especialmente vigilante com hardware não autorizado

Os keyloggers de hardware são geralmente instalados fisicamente por alguém com acesso direto ao seu equipamento. Eles são mais comuns em computadores públicos, corporativos ou em situações onde há suspeita de espionagem direcionada. Se você trabalha com informações sensíveis, é recomendável verificar regularmente seu hardware.

Como remover keyloggers do seu computador

Após identificar a presença de um keylogger, a remoção adequada é crucial para restaurar a segurança do seu sistema.

Para keyloggers de software:

- Desconecte-se da internet para evitar que o keylogger envie mais dados

- Inicie o computador em Modo Seguro, que carrega apenas os serviços essenciais

- Use seu antivírus para remover o malware identificado

- Desinstale manualmente qualquer aplicativo suspeito identificado

- Verifique e remova entradas suspeitas da inicialização do sistema

- Execute uma segunda verificação com uma ferramenta anti-malware alternativa

- Após a remoção, altere todas as suas senhas a partir de outro dispositivo seguro

Para keyloggers de hardware:

- Simplesmente desconecte e remova o dispositivo físico do seu computador

- Substitua quaisquer cabos ou adaptadores suspeitos por novos de fontes confiáveis

- Considere implementar um bloqueio físico nas portas USB em ambientes de alta segurança

Se você não conseguir remover completamente o keylogger ou tiver dúvidas sobre a eficácia da remoção, a opção nuclear é formatar o computador e reinstalar o sistema operacional. Esta abordagem garante a eliminação completa de qualquer software malicioso, embora seja mais trabalhosa.

Medidas preventivas contra keyloggers

Prevenir é sempre melhor do que remediar, especialmente quando se trata de segurança digital. Aqui estão algumas medidas eficazes para evitar infecções por keyloggers:

- Mantenha seu sistema operacional e aplicativos sempre atualizados para corrigir vulnerabilidades

- Utilize um bom antivírus com proteção em tempo real e atualizações automáticas

- Seja cauteloso com anexos de email e downloads, mesmo de fontes aparentemente confiáveis

- Evite usar computadores públicos para acessar contas sensíveis

- Utilize a autenticação de dois fatores para suas contas importantes, o que limita o dano caso suas senhas sejam capturadas

- Considere usar um gerenciador de senhas com preenchimento automático, que pode contornar keyloggers baseados em software

- Verifique regularmente os aplicativos instalados e remova os desnecessários

- Use teclados virtuais para inserir informações sensíveis, especialmente em computadores compartilhados

Uma combinação dessas práticas de segurança reduzirá significativamente o risco de infecção por keyloggers e outras formas de malware. Lembre-se que a segurança digital é um processo contínuo, não uma configuração única.

Solução radical: resetar seu computador

Se você tentou todos os métodos anteriores e ainda suspeita que há um keylogger persistente no sistema, a restauração completa do computador pode ser a solução mais garantida.

- Faça backup de seus arquivos importantes em um dispositivo externo (verificando-os antes com um antivírus)

- No Windows, acesse Configurações > Sistema > Recuperação > Redefinir este PC

- Escolha a opção “Remover tudo” para garantir uma limpeza completa

- No macOS, reinicie o computador e mantenha Command+R pressionado para entrar no modo de recuperação

- Selecione “Apagar disco e reinstalar macOS”

Após a restauração, reinstale apenas aplicativos de fontes confiáveis e restaure seus documentos do backup. Configurar o sistema do zero pode ser trabalhoso, mas oferece a garantia mais sólida de um sistema limpo.

Vale ressaltar que esta opção deve ser considerada apenas quando outras tentativas de remoção falharem ou quando a sensibilidade das informações justificar tal medida.

Leave A Comment

You must be logged in to post a comment.